집에서 쓰던 컴퓨터가 너무너무 느려서..

컴퓨터를 새로 사려고 그랬는데 갑자기 신문기사에 인텔 코어i5에 대한 기사가 나오고..

음.. 결국 지르고 말았다.

- Intel Core i5 750 @ 2.66GHz

- DDR3 Ram 4GB

- ASUS Mainboard

이정도면 현존하는 데스크탑 중에서 성능이 상위 10% 안에는 들어갈 것 같은데..^^

한 한달정도 써보고 좋은 CPU 쿨러를 사서 3GHz 이상으로 오버클럭을 해보려고 한다..

집에서 쓰던 컴퓨터가 너무너무 느려서..

컴퓨터를 새로 사려고 그랬는데 갑자기 신문기사에 인텔 코어i5에 대한 기사가 나오고..

음.. 결국 지르고 말았다.

- Intel Core i5 750 @ 2.66GHz

- DDR3 Ram 4GB

- ASUS Mainboard

이정도면 현존하는 데스크탑 중에서 성능이 상위 10% 안에는 들어갈 것 같은데..^^

한 한달정도 써보고 좋은 CPU 쿨러를 사서 3GHz 이상으로 오버클럭을 해보려고 한다..

사람의 인생은 어항 속 물고기 같다는 생각이 든다. 얼마 전 어떤 허름한 식당에 갔는데 그곳에 정말 작고 귀여운 열대어들이 있는 어항이 있었다. 어항이 꽤 컸다. 정말.. 손가락 마디도 안되는 물고기 수십마리가 헤엄치고 있는데 신나서 왔다갔다 하는 애들도 있었고.. 조용히 숨은듯 가만히 있는 애들도..

오늘 회사에서 오후 시간 내내 팀 전체가 모여서 팀 빌딩을 했다. 팀 빌딩? 음.. 말하자면 이 회사에서 우리 팀을 포지셔닝하고.. 비전을 찾기 위한 시간이라고 보면 될까.. 우리 회사가 NHN에서 분리되어 셋팅된지 2-3개월 정도 되어가는 시점에서 정말 필요한 시간이었다.

서기를 하느라 적느라고 정신 없었다. 정말 많은 의견들이 오고 갔다. 열심히 적긴 적었는데.. 너무 브레인스토밍 방식으로 talk가 진행되지 않았나 싶다. 팀장님이 몇가지 화두를 던져주고 조별로 그 화두 중 몇개를 선택하여 자유롭게 의견을 나누는 방식으로 진행했는데.. 결국은 다들 공감대가 있던 이슈들.. 그것을 하나 하나 확인해 가는 시간이었던것 같다. 아무튼 꼭 필요한 시간이었음.

4시간의 시간동안 진행했는데 결국은 결론을 못내고 의견 취합만 하고 끝내야 했다. 할 것들이 정말 많다. 공부해야 할 것도 많고… 테스트 자동화에서 부터 테스트 엔지니어와의 협업.. 개발 이슈까지…

뭐 일단 좋은 의견.. 당연히 해야 할 일들 다 나오긴 한것 같다. 한가지 두려운 것은 이제 여기서 소위 액션 아이템이라는 것을 뽑아내려 할것 같은 분위기. 이제 우리 팀이 사실상 회사의 유일한 QA 조직으로서 가져야 할 Vision statement, 그리고 로드맵의 부재가 아쉽다.

암튼.. 조금씩 정형화된 QA 프로세스를 반복 수행하면서 매너리즘에 빠져들려고 할 때 쯤.. 개인적으로도 어떻게 career path를 가져가야 하고 어떤 기술적인 roadmap을 갖고 공부를 해나가야 할지 고민을 시작해야 할듯…

유튜브에 얼마 전부터 마이클잭슨의 미공개곡인 A place with no name이 대히트를 치고 있다고 하는데.. 아무리 찾아봐도 전체 곡을 들을 순 없었다… 아쉽지만 25초짜리라도…^^

미공개 곡으로 빨리 앨범이 나왔음 좋겠다.

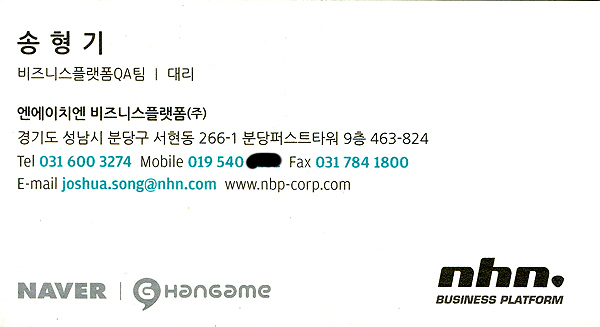

NHN에서 NHN Business Platform으로 회사가 이동되면서.. 명함도 바뀌었습니다.

I am happy that I have new business card!

얼마전 국내 모 대기업의 모바일 관련 프로젝트 관련 문서, 웹페이지 등의 영작 의뢰를 받았다. 그래서 퇴근 후, 또는 주말에 짬짬이 번역을 하고 있다. 사실 개발자로 일했던 전 회사를 통해서 소개받아서 시작을 했는데.. 너무 힘들다. 분량이 많아서도 아니고.. 내용이 어려워서도 아니고.. 의뢰인이 까다로운 것도 아니고.. 원본 문서의 체계가 너무 없다. 대학생이 대충 작성을 해도 이보다 더 못할까 싶을 정도로.. 누구나 다 아는 그런 대기업의 조직에서 나온 문서가 이정도라니..

게다가 내가 소개받기 이전에 번역 일을 했던 어떤 분은 의뢰를 받아놓고 시간이 부족했는지 번역기를 돌렸다고 밖에 할 수 없는 그런 말도 안되는 문장들로 된 빽빽한 문서.. 그걸 다 교정중이다. 이건 교정이라기 보다는 새로 번역하는 수준…ㅠㅠ

더 힘들게 하는건 한글 원본 문서가 없다고 한다. 결국 말도 안되고 도무지 해석이 안되는 이상한 단어들의 조합을 갖고 저게 뭘 뜻하는지 머리를 굴려가며 이해하고 그걸 다시 깔끔한 영어 문장으로 만들어야 한다.

“information is defined the variable in the info, and the widget is loaded into the first function was set to pagelnit, when you move to each screen that each function called goIdle, goMain”

이게 무슨 뜻인지 도무지 알 수 없음…–;

설사 뜻을 어렴풋이 이해는 할 수 있을지라도 단어 선택 하나 하나에 신경써야 하는 이런 기술 문서 영작에서 자칫 잘못하면 전혀 엉뚱한 의미의 문장이 나올 수도 있다. 더 기가 막힌건.. 의뢰인쪽에 한글 원본도 요청하고, 이것 저것 질문도 하고, 상세 정보를 요청해도 반응이 없다. 이러다 나중에 번역이 조금 잘못된 채로 제품 출시됐다가 나한테 책임이 돌아오는건 아닌지..

그리고 2007년 슈퍼볼 광고..

You give lttle love and it will all comes back to you..

조선닷컴이 접속 불능 상태에서 복구되자 마자 “사상 초유”의 인터넷 대란이 일어났다고 크게 기사를 냈는데..

오늘 2009년 7월 7일 네이버 메일을 비롯하여 청와대, 조선일보, 한나라당, 옥션 등 각 분야 1등이라고 할 수 있는 사이트들이 오후 6시~7시를 시작으로 접속 불가능한 현상이 6시간째 지속되고 있습니다. 아래 글은 http://hackaday.com/2009/06/17/slowloris-http-denial-of-service/ 포스트 내용이고 그 아래는 제가 번역한 내용입니다. A positive side effect of the hack is that the server does not crash, only the HTTP server is affected. His example perl implementation, slowloris, is able to take down an average website using only one computer. Once the attack stops, the website will come back online immediately.

이런 동시 다발적인 장애가 우연은 아닌것 같고.. 매우 상징적인 사이트들만 장애가 발생한 것으로 봐서 인위적인 공격에 의한 것 같습니다.

2~3주 전 아파치 웹서버가 DDOS에 취약점이 있다는 메일을 받았는데…

대략 내용은… 패킷을 천천히 보내면서 마치 정상적인 커넥션을 맺은 상태로 서버가 인식을 하게 한 상태에서..

미완성 HTTP헤더를 전송하는 방법으로 커넥션이 계속 대기 상태가 지속되게 하는 방법이라고 합니다.

아무래도 이전의 DDOS 공격과는 정 반대의 패턴으로 진행되는 공격에 별 힘도 써보지 못하고 그냥 무너지는것 같은 느낌이.. 2003년 인터넷 대란과 마찬가지로 이번 사태도… 7.7인터넷대란이란 이름으로 역사에 기록되지 않을까…–;

[RSnake] has developed a denial of service technique that can take down servers more effectively. Traditionally, performing a denial of service attack entailed sending thousands of requests to a server, these requests needlessly tie up resources until the server fails. This repetitive attack requires the requests to happen in quick succession, and is usually a distributed effort. However, [RSnake]’s new technique has a client open several HTTP sessions and keeps them open for as long as possible. Most servers are configured to handle only a set number of connections; the infinite sessions prevent legitimate requests from being handled, shutting down the site. This vulnerability is present on webservers that use threading, such as Apache.

RSnake는 서버를 더 효과적으로 다운시킬 수 있는 DOS 공격 테크닉을 개발했다. 전통적으로 DOS 공격은 수천개의 request를 서버에 전송함으로서 진행했지만 이번 공격 방법에서는 서버가 죽을 때까지 서버의 리소스를 꽁꽁 묶어버린다. 이 반복적인 공격은 request가 짧은 순간에 연속적으로 보내져야 가능하며 보통 분산된 작업(여러 사람의 참여?)이 되어야 한다. 그러나 RSnake의 새 기법은 HTTP 세션을 일단 열어 놓고 가능한 오랜 시간동안 유지시키는 방법이다. 대부분의 서버는 설정상 제한된 수의 커넥션만 처리하도록 설정되었다. 이 “무한 세션”은 정상적인 request가 처리되는 것을 막고 해당 사이트를 다운시켜버린다. 아파치와 같이 쓰레드를 사용하는 웹서버의 경우 이 공격에 대해 취약점이 존재한다.

이 해킹의 긍정적인 side effect는 서버 자체를 다운시켜버리는 것이 아니라 HTTP 서버에 대해서만 영향을 가한다는 것이다. 이 기법에 대해 Perl로 작성한 예제인 slowloris 를 사용하면, 일반적인 웹사이트를 단 한대의 컴퓨터를 사용하여 다운시켜버릴 수 있다. 공격을 중단하면 해당 웹사이트는 즉각 정상으로 회복될 것이다.

Slowris 관련 링크:

http://hackaday.com/2009/06/17/slowloris-http-denial-of-service/

http://ha.ckers.org/slowloris

http://isc.sans.org/diary.html?storyid=6622

공격코드 http://ha.ckers.org/slowloris/slowloris.pl